Clash for Windows配置V2ray教程

Clash for Windows介绍

Clash 是一个使用 Go 语言编写、基于规则的跨平台代理核心程序。Clash目前有Windows、MacOS、Android等多个平台的GUI程序,支持SS/V2ray/Trojan多种协议,功能强大。

Clash for Windows 是基于Clash内核的Windows平台程序,界面美观,某些人称之为最好用的SS/V2客户端。但如果不是使用托管地址导入配置,需要半GUI半手动编辑文件进行配置,有点蛋疼。

本文介绍Clash for Windows配置V2ray教程,给出的模板适用于V2ray普通版和V2ray伪装版。

Clash for Windows配置V2ray教程

1. 首先从 v2ray windows客户端 下载Clash for Windows,双击exe文件安装;

2. 双击桌面上 Clash for Windows 图标运行软件,如果出现下面的安全提示,点击“运行”:

clash运行提示

3. 桌面右下角的托盘内找到Clash的图标(图标是一只猫),点击,打开软件主界面:

clash主界面

4. 如果你有机场或他人提供的订阅地址,请点击“Profiles”,粘贴网址,点击“Download”下载配置,双击选中下载的配置,然后跳到第七步:

clash导入配置

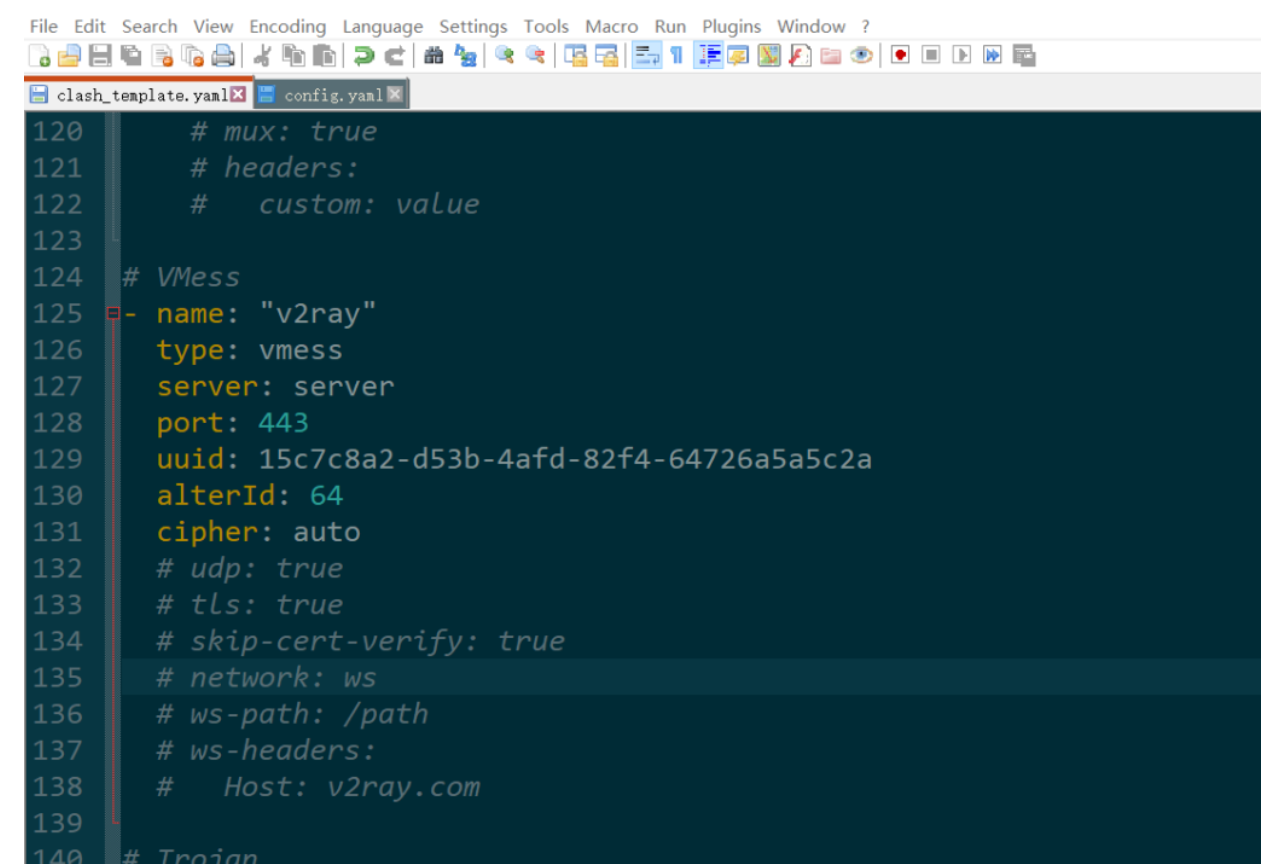

5. 如果你是自建服务器,点击 https://v2xtls.org/clash_template2.yaml 下载模板配置文件,用记事本、VS Code、Notepad++等编辑器打开,找到v2ray配置块,把 server、port、uid等信息改成你服务端配置(不知道这些信息填什么请参考参考查看 获取科学上网服务端信息):

clash配置v2ray信息

如果使用了伪装,把tls、network等字段的注释取消(把#号和后面的空格删了),并正确配置伪装路径和伪装域名。

注意:

1. 如果看不懂配置文件,不要改name的值!

2. 如果有多个节点,按照v2ray格式修改ss/ss-obfs/trojan等节点的信息,看不懂不要改name的值!

3. 修改name的值、添加和删除节点请参考:深入理解Clash配置文件

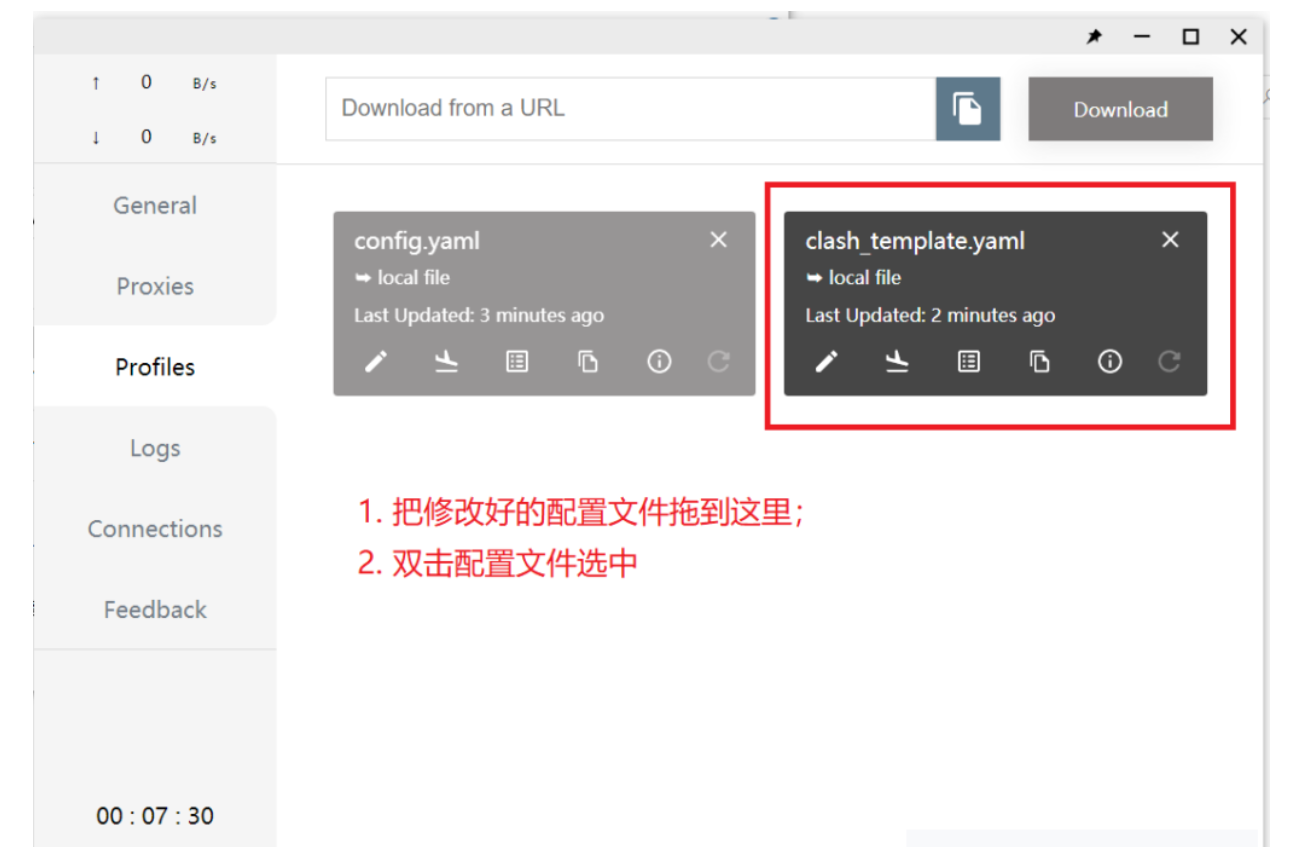

6. 点击“Profiles”,把修改好的配置文件拖到clash界面中,然后双击选中拖进来的配置文件(深色表示选中):

clash导入修改好的配置文件

7. 接着点击“Proxies”,进入最重要的设置:选择代理模式和使用的节点:

clash选择代理模式和节点

最上面的Global、Rule和Direct表示全局代理、基于规则路由和直连,(可以认为)对应其他客户端的全局模式、PAC模式和禁用系统代理。绝大多数情况建议使用Rule。

接着在PROXY里选择使用的节点,默认是自动选择快速节点,也可以指定使用某个节点。

Final表示如果没有匹配的规则,默认走代理还是直连。个人建议默认直连,网站打不开再选择代理。

其他看不懂的东西保持默认就好了。

8. 最后回到主界面,点击“System Proxy”,开启系统代理:

clash开启系统代理

配置无误的话,接下来就可以顺利上外网了。

注意事项

1. YAML文件类似Python,以缩进确定层级关系,因此修改时请注意缩进的空格和距离;

2. clash不支持刷新本地文件配置(也许支持,但本人未找到方法),因此修改导入的配置文件后,软件不会生效。这时只需要在“Profiles”里点“X”删除配置,重新拖入并选中就生效了;

3. 通过订阅地址导入的配置,可以设置自动刷新时间或者手动刷新;

4. 如果有SS/V2ray/trojan链接,可以通过在线API的方式生成托管地址,然后按照第四步的方式导入;

7. 主界面可以设置端口、开启代理给局域网内的其他设备使用。